在信息安全领域,我们常常谈到“数据销毁”“彻底格式化”“不可恢复”。但究竟什么样的操作,才能被称为“合规”的数据清理?什么才算“彻底”?

答案之一就是来自美国国家标准与技术研究院(NIST)制定的 《NIST Special Publication 800-88 Revision 1:Guidelines for Media Sanitization》。这份文档几乎是全球范围内数据清理和介质处置的权威标准,被政府、军工、金融、医疗、互联网等行业广泛采用。

一、NIST 与 800-88 简介

NIST:美国国家标准与技术研究院(National Institute of Standards and Technology),隶属于美国商务部,负责制定计算机安全、加密、数据处理等相关标准。

800 系列:NIST 800 系列文档涵盖信息安全的方方面面,很多是国际业界标杆。

SP 800-88:最初版本发布于 2006 年,2014 年发布了 Revision 1,即当前主流版本,标题为 Guidelines for Media Sanitization(介质净化指南)。

它的目标是:定义统一、可验证、可审计的数据清理方法,帮助组织确保退役设备或存储介质不留下可恢复的数据残留。

二、NIST 800-88 的核心理念

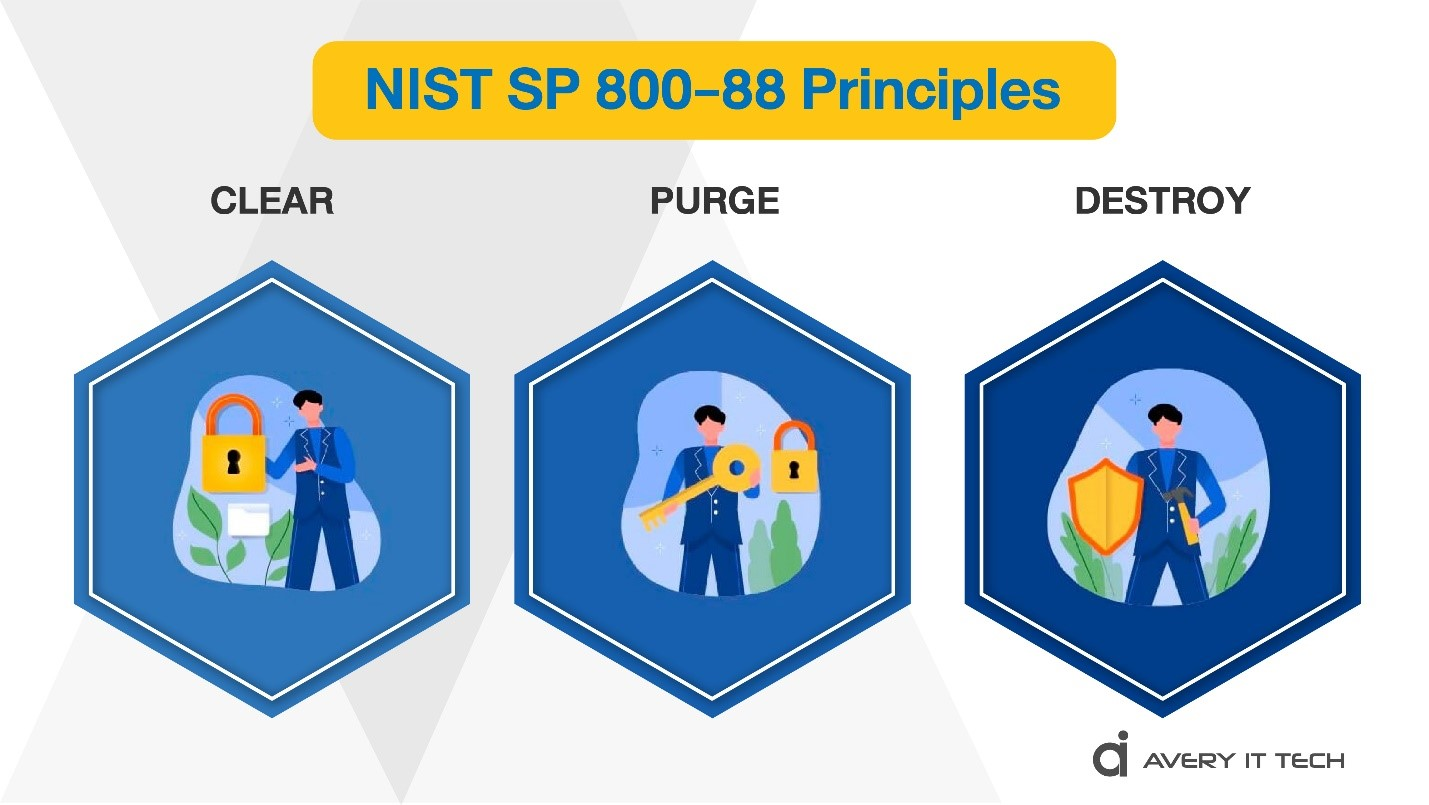

1. 三个等级(Clear / Purge / Destroy)

NIST 将介质处置分为三个层级:

Clear(清除)

逻辑层面覆盖或删除,使普通软件工具无法读取。

例子:单遍写零、TRIM/UNMAP、文件系统 wipe。

Purge(净化)

使实验室级数据恢复手段也无法读取。

例子:ATA Secure Erase、NVMe Sanitize、Crypto-Erase。

Destroy(销毁)

物理破坏介质,彻底不可恢复。

例子:粉碎、消磁(仅 HDD)、熔融焚烧。

👉 实际工作中:

企业退役、二手流转 → 至少 Purge。

涉密/金融/军工 → Purge + Destroy。

2. 方法选择依赖介质类型

NIST 明确提出:不同介质采用不同方法,不可一刀切。

HDD:Clear 可用单遍覆盖,Purge 应用 ATA Secure Erase 或消磁。

SSD / NVMe:优先厂商原生的 Secure Erase/Sanitize/Crypto-Erase,不推荐多遍覆盖。

光盘/磁带:物理销毁或专业消磁。

移动设备:走加密擦除(Crypto-Erase)或物理破坏。

自加密硬盘(SED):销毁加密密钥即可(Crypto-Erase)。

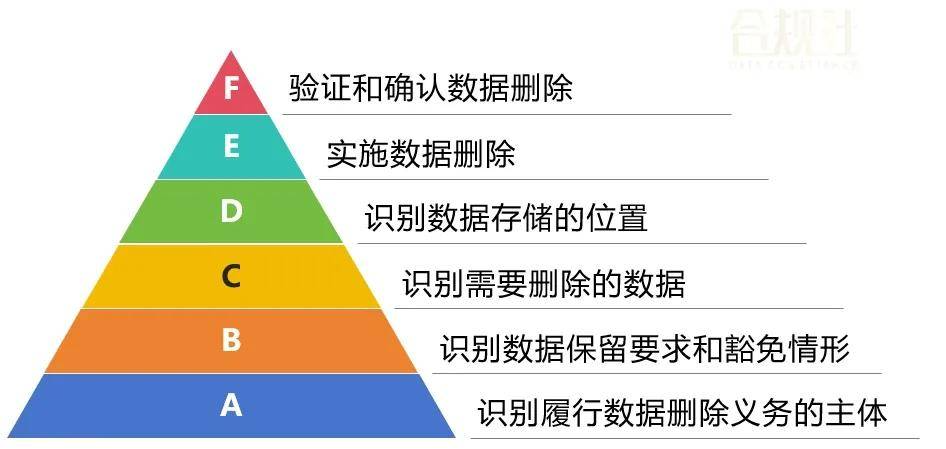

三、NIST 800-88 的流程框架

确定敏感性:数据类型、分级(普通 / 高敏 / 涉密)。

选择方法:Clear、Purge、Destroy 哪种符合业务与合规。

执行擦除:调用命令、厂商工具或物理方式。

验证(Verification):抽样检查、命令日志、设备自检。

记录与审计(Documentation):形成可追溯的销毁报告。

四、为什么 NIST 800-88 值得重视?

国际通用:全球金融、医疗、能源、军工都采纳该标准,跨国合规常被要求。

可验证:不仅规定“怎么擦”,更强调“怎么证明擦过”。

应对审计:留痕、日志、报告可以作为监管审计、法律合规的重要凭证。

降低风险:避免数据泄漏、避免退役 IT 资产成为“定时炸弹”。

五、企业应用场景

数据中心:退役服务器硬盘、SSD、NVMe 批量清理。

金融机构:ATM、核心系统硬盘报废。

医疗行业:存储病历、影像资料的磁盘退役。

政府涉密:涉密网络设备必须 Purge+Destroy。

云计算厂商:通过加密卷 + 销钥满足 NIST 800-88 要求。

六、实践要点

HDD:推荐

hdparm --security-erase或shred覆盖。SSD/NVMe:推荐

nvme format --ses=2(Crypto Erase)或厂商工具。阵列/虚拟化:不能只删 LUN,必须在物理层执行。

日志/留痕:必须保留完整擦除过程的记录,满足稽核。

加密优先:如果业务一开始就启用全盘加密,退役时只需销毁密钥即可。

七、总结

NIST 800-88 并不是一本“命令手册”,而是一份帮助组织建立 完整数据净化体系 的标准。

它告诉我们:

什么情况下用 Clear,什么时候必须 Purge,何时一定 Destroy;

如何针对不同介质选择方法;

如何验证并形成可审计的证据。

在当今数据安全与合规压力越来越大的环境下,遵循 NIST 800-88,不仅是技术要求,更是企业“安全自证”的关键。

⚠️ 声明:本文为技术科普与合规知识分享,不构成法律意见。实际处置请结合行业规范与组织制度执行。